Gartner发布2022年中国安全技术成熟度曲线

发布时间 - 2022-11-28 16:27:40 点击率:2204次Gartner于2022年首次发布《2022年中国安全技术成熟度曲线》,该曲线指出,随着国内数字化转型的推进,尤其是云计算、大数据、人工智能、物联网和电子商务的发展,企业机构数字资产保护已成为安全和风险管理领导者的关键任务。

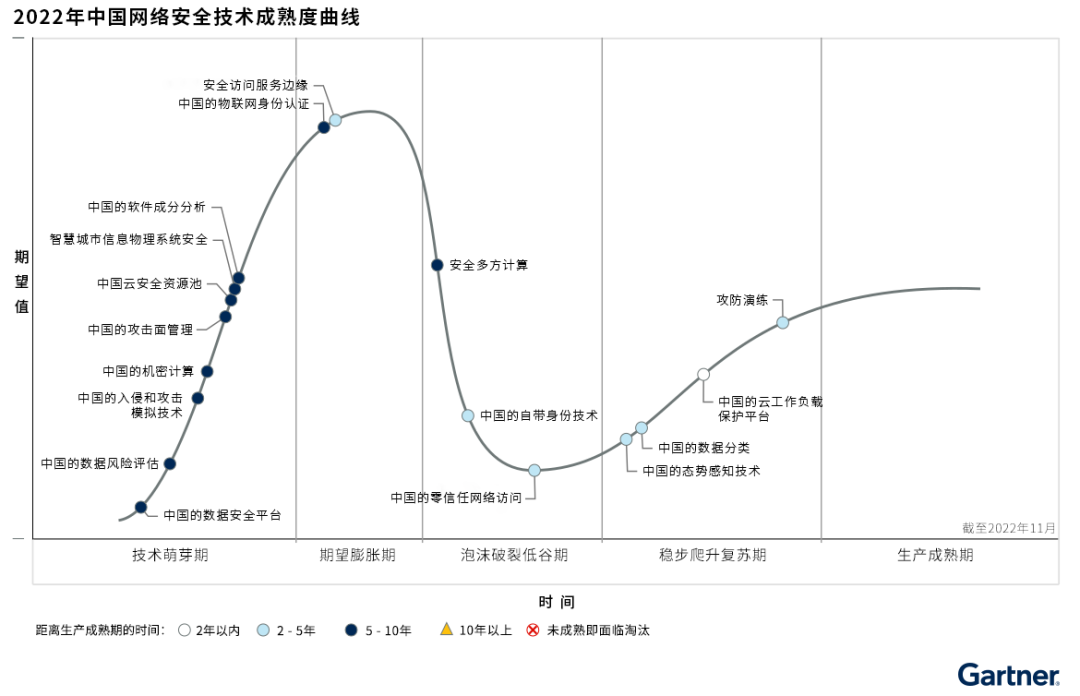

国内法规日趋严格,安全的重要性更甚以往。这篇报告是全新的中国安全创新领域技术成熟度曲线。中国安全技术与市场,在技术成熟度、产品、供应商等方面与国际市场存在差异,因此本文针对国内特点筛选了一批创新安全技术和服务(见图一)。

(图一:2022年中国安全技术成熟度曲线)

中国的机密计算

机密计算是在基于硬件的可信执行环境(TEE,也被称作Enclave)中执行代码的安全机制。这些Enclave将代码和数据与主机系统及主机系统所有者隔离,保护代码和数据的安全,同时确保代码完整性并进行证明。

中国于2020年将数据定义为一种生产要素,希望通过数据交换和处理的方法来激活数据价值。《中华人民共和国个人信息保护法》(以下简称《个人信息保护法》)和《中华人民共和国数据安全法》(以下简称《数据安全法》)的实施,也促使企业寻求数据保护。

机密计算将芯片级TEE与传统密钥管理与加密协议相结合,以实现不可读取的计算,支持多个项目在无需数据或IP共享的情况下实现重要的合作。

中国的物联网身份认证

物联网(IoT)身份认证是指设备、应用、云服务、网关或在物联网环境中操作的人工用户等实体在与某个单一实体(通常是设备)互动时,为该实体的身份建立信任的机制。物联网身份认证需要考虑到物联网设备的潜在资源限制、所用网络的带宽限制,以及各种物联网实体之间的机制性交互。

物联网解决方案,为优化流程或挖掘新的收入来源带来了新机会。工业物联网带来了更高的制造自动化水平,也推动了制造业的发展。在中国,互联汽车、智慧城市、智能家居和智能可穿戴设备等市场发展迅速。然而,这些互联互通的设备在联通网络和物理世界的同时,也引发了新的攻击威胁。为减少网络攻击,物联网设备需要可信的身份和强大的设备认证。

安全多方计算

安全多方计算(SMPC)是一种分布式计算和密码学方法,支持多个实体(例如:应用、个人、企业机构或设备)进行数据运算,同时使各方的数据或加密密钥受到保护。具体而言,SMPC可使多个实体共享洞察,同时保证可识别数据或其他敏感数据对除己方外的其他实体不可见。

中国政府出台了新的数据相关法律法规,如《个人信息保护法》《数据安全法》,而在中国运营的企业机构也需要实现其业务目标;因此,处理个人数据时面临的复杂性增加,同时需要应对数据安全和隐私保护的挑战。长期以来,数据保护主要用于确保静态数据和传输中数据的安全。采用SMPC方法,则可以保护使用中数据的安全。这是一种安全方法新范式,是传统安全策略的增强版。

中国的零信任网络访问

零信任网络访问(ZTNA)可以为应用提供基于身份和情景的逻辑访问边界。应用可以隐藏起来,无法在检索中发现,仅允许部分指定实体通过信任代理访问。信任代理在允许用户访问前,会先验证用户身份、访问情景以及指定人员和设备是否遵循规定,并禁止网络中的横向移动,从而避免应用对公众曝光,大幅缩小攻击面。

ZTNA通过信任代理,实现用户到应用的分段访问。这是一项重要技术,使企业机构能够隐藏专有应用和服务,并要求所有应用实施最小特权访问模型,通过创建仅包含用户、设备和应用的个性化“虚拟外围”来缩小攻击面。在中国,终端用户对于使用ZTNA来保护企业机构的数据兴趣渐浓。

攻防演练

在攻防演练中,攻击团队(红队)的任务是,利用攻击者可以采用的一切手段对企业机构系统实施攻击,以展示攻击成功带来的影响。这些手段包括网络钓鱼、社会工程、物理渗透、潜伏和突袭。与之相对的是,防守团队(蓝队)负责检测并应对来自红队的攻击。

中国政府每年都会组织国家级攻防演练,不可预测的恶意攻击也日益增多,这些都促使企业机构主动实施攻防演练。安全服务提供商可能会在演练中担任攻击团队的角色,帮助企业安全团队在接近真实的场景下查漏补缺。

来源:Gartner公司

客服1

客服1